Gaétan RYCKEBOER

Testeur plutot fou. Parfois webmaster/admin du site CLX.

Dépositaire officiel du déploiement RCVV / Vieux-Vy.

Articles de cet auteur

par , , , , , , , , , , , , , , , , , , , , , , , , , , , , , , , , , , , , , , , , , , , , , , , , , , , , , , , , , , , , , , , , , , , , , , , , , , , , , , , , , , , , , , , , , ,

Les bénévoles de l’association

Présentation de l’équipe du Club LinuX Nord-Pas de Calais

par , , , ,

Sed , quick & dirty tips

Copier-coller d’astuces parues sur la liste de diffusion clx@clx.asso.fr .

Remplacer .jpg par rien

Julien Soula wrote sed ’s/\.jpg$//’

Antoine Van-Elstraete wrote sed ’s#.jpg$##g’

Gaétan Ryckeboer wrote sed "s/\.jpg//g"

Jean-Yves LENHOF wrote sed -e ’s/\.jpg$//’

Pourquoi y a-t-il autant de façon (...)

par

Pourquoi je ne passe pas au 100% Linux

Linux, c’est super pour les serveurs, la bureautique à la maison, et la retouche graphique.

Les problèmes commencent à se poser pour le premier test grandeur réelle : une journée de travail, au sein d’une entreprise, avec le portable sous Linux.

par

Droits d’auteurs et DRM : les OGM de la création numérique

Résumé de l’article, pour les décideurs pressés.

![]() DADVSI n’est qu’un moyen de contrôler le contenu.

DADVSI n’est qu’un moyen de contrôler le contenu.

![]() Il y aura – dans l’avenir – de la DRM partout, parce que les industriels y ont un énorme intérêt. Si des systèmes alternatifs à la wmDRM existent, ils seront complexes, et minoritaires.

Il y aura – dans l’avenir – de la DRM partout, parce que les industriels y ont un énorme intérêt. Si des systèmes alternatifs à la wmDRM existent, ils seront complexes, et minoritaires.

Ce qui se dessine aujourd’hui, c’est qu’après avoir contrôlé le desktop, Microsoft détient – enfin – un moyen de contrôler totalement le contenu, en passant par le média.

par ,

10- Un bug de GnuPG compromet les clés ElGamal

Un sérieux problÚme avec les clés ElGamal utilisées pour signer et chiffrer des documents ou des messages électroniques a été détecté par un étudiant de l’ENS. Il peut conduire à la compromission totale de la clé privée d’un utilisateur. Heureusement, les clés compromises sont peu répandues et leur création n’est possible que via des options spéciales. Voici comment retrouver ces clés dans votre trousseau et, le cas échéant, révoquer la confiance que vous leur apportiez.

par

11- Sous clefs et auto-signature

En pratique, de quelle façon les adresses e-mails contenues dans les UID sont-elles utilisées par mon client mail ?

Comment ça marche, les clés secondaires ?

par

Gérer une zone "alias"

Le resolver de Bind, que l’on trouve sur tous les unices, permet de passer une requête DNS simplifiée à un certain nombre de domaines ; ainsi, une requête sur "clx" peut donner "clx.anet.fr" selon la configuration du fichier /etc/resolv.conf. Le nombre de domaines est limité à 6, en général, voici un moyen permettant de contourner cette limitation ; à condition que vous gériez vous même un DNS.

par

De l’utilisation des listes CLX

A quoi servent les listes CLX, et comment faire les utiliser de maniÚre raisonnée ? Pour que chacun y trouve son compte, débutants, confirmés, lecteurs, guru, et que le traffic reste acceptable, voici quelques rÚgles d’utilisation.

par

9- Les UID associés aux clés

Ces histoires d’UID, c’est étrange. Ce qui m’intéresse, c’est pas de lier une clé avec une adresse mail,

c’est de lier une clé avec une personne physique, non ? C’est bien pour ça que je

demande la carte d’identité du possésseur de la clé avant de signer cette derniÚre.

Pourquoi signe-t-on les UID distinctement des clés de ses interlocuteurs ?

par

Signature aléatoire dans les emails

Comment ajouter une valeur ajoutée certaine en bas de vos couriels ? Le signature aléatoire à la con, le truc idéal pour vous faire des amis.

par

Le concours du reporter (3/3)

Maintenant, les rÚgles officielles du jeu (le rÚglement) et la procédure de qualification, le déroulement du championnat, etc.

par

Une GUI pour créer des circuits

Philippe Leroux nous propose un logiciel permettant de créer des circuits pour le concours sous un*x.

par

Le concours du Reporter : Annexes

Quelques fichiers utiles pour commencer à réfléchir

par

Le concours du reporter (2/3)

Une fois compris le principe du concours, voici les rÚgles un peu plus détaillées, les contraintes à respecter, et la façon dont tout cela va se dérouler.

par ,

Le concours du reporter

Un concours de programmation sous un environnement libre (de préférence sous Linux), ouvert à tous, simple d’accÚs, ne nécessitant que l’utilisation d’un cerveau en bonne et due forme, et un display X (ou une console) permettant de visualiser un circuit où faire circuler une formule 1.

par

Les tags LINK en HTML

La norme HTML 4.0 (ainsi que HTML 4.01 et suivantes) facilite la gestion de documents volumineux en plusieurs pages. Cet article décrit la méthode à utiliser pour exploiter ces fonctions, et leur utilisation pratique avec des navigateurs évolués (Opera et Mozilla)

par

La CNIL contre le SPAM

Un renvoi sur un bon article (une fois n’est pas coutume) publié sur LinuxFR relatif à la publication du rapport de la CNIL, qui cherchait à recenser les messages de SPAM reçus par les Français.

par

CYCAS : plans et architecture sous Linux

Design, architecure intérieure, extérieure, et rendu 3D. Des plans normalisés ISO aux visualistations 3D.

par

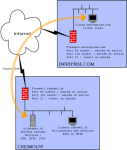

Faire passer un flux HTTP (ou autre) dans un tunnel SSH

Comment accéder, d’une maniÚre sécurisée, à tous les services d’une machine distante (afficher une page Web, consulter ses messages électroniques...) lorsque vous ne disposez que d’un connexion SSH ? Détails et explications.

par

Planter Linux sans tout planter

Comment éviter d’attendre 15 minutes aprÚs un plantage hard ? Comment éviter de perdre des données parce qu’il y a eu une panne de courant ? Les solutions existent !

par

Mettre sa linuxette à jour

Rapide tour d’horizon des utilitaires (sous Debian) pour mettre sa distribution à jour.

par

6- Fingerprint (empreinte digitale) d’une clé

Comment créer le fingerprint ?

(avec de l’encre et du papier ou c’est autre chose ?)

par

8-Mise en conformité des mails GnuPG

Bon. Ca y est. Je cause par courriel à la moitié du monde, je signe tout avec gpg, mais je reçois des emails bizarres... Il paraît qu’ils sont signés, mais mutt ne sait pas le lire...

par

Participer au site WEB de CLX

Le site Web de l’association CLX est collaboratif. KESAKO ?

On peut participer à la rédaction du site Web ?

par

Sendmail : pour ou contre ?

Sendmail ? Encore ? Mais pourquoi faire ? Postfix, Exim ou Qmail sont nettement mieux, non ? Mieux, non. Plus faciles à installer, oh oui. Mais beaucoup moins complets... Le point sur les bons usages de Sendmail, points forts, points faibles.

par

Le sendmail.cf

Comment fonctionne le fichier sendmail.cf de Sendmail ?

Tour du propriétaire et astuces intéressantes.

par

7-Logiciels de mail supportant GnuPG

OK. Mais ton GnuPG, il marche partout ? Les gens avec qui je communique sauront-ils lire les mails que je signe, ou que je crypte ?

par

5- Principe de base des clés, signatures mutuelles

Chuis foncierement débile ou c’est super compliqué vot’ bazar ??? Clés publiques, privés, certificats de révocation, signatures...

par ,

FAQ clés GnuPG

Comment utiliser les clés GnuPG (GPG) sous Linux afin de signer ou crypter/decrypter son courrier électronique.

par

4- Réseau de confiance

Que signifie le message Attention, cette clé n’est pas certifiée avec une signature de confiance ! ?